5 Motivi per Introdurre l'Intelligenza Artificiale in Azienda

L'intelligenza artificiale (IA) sta rivoluzionando il modo in cui le aziende operano e competono. Sempre più organizzazioni stanno adottando soluzioni IA per migliorare l'efficienza, ridurre i costi e offrire un vantaggio competitivo. Ecco i 5 principali motivi per cui dovresti considerare di introdurre l'IA nella tua azienda:

### 1. Automazione dei processi

L'IA può automatizzare attività ripetitive e a basso valore aggiunto, liberando i dipendenti per compiti più strategici e creativi. Questo aumenta la produttività e riduce gli errori umani.

### 2. Analisi dei dati avanzata

L'IA può analizzare grandi quantità di dati in tempo reale, identificando tendenze e intuizioni nascoste che guidano processi decisionali più informati. Questo è particolarmente utile per previsioni di vendita, ottimizzazione della supply chain e personalizzazione del cliente.

### 3. Miglioramento dell'esperienza del cliente

Chatbot e assistenti virtuali basati su IA possono fornire supporto clienti 24/7, rispondendo rapidamente a domande e risolvendo problemi in modo efficiente. Ciò migliora la soddisfazione e la fedeltà dei clienti.

### 4. Innovazione di prodotto

L'IA può accelerare lo sviluppo di nuovi prodotti e servizi, ottimizzando il processo di R&S. Ad esempio, l'IA può generare idee innovative, testare ipotesi e simulare scenari in modo rapido ed economico.

### 5. Vantaggi competitivi

Le aziende che adottano per prime l'IA possono ottenere un vantaggio competitivo significativo, aumentando la produttività, riducendo i costi e offrendo prodotti e servizi migliori. Ciò può portare a maggiori ricavi e quote di mercato.

In conclusione, l'intelligenza artificiale offre numerosi vantaggi strategici per le aziende di ogni settore. Le organizzazioni che investono nell'IA oggi saranno meglio posizionate per il successo futuro in un mondo sempre più guidato dai dati e dall'automazione. È il momento di iniziare a esplorare come l'IA può trasformare la tua attività.

Per approfondire questi temi, ti invitiamo a leggere l'articolo completo su BitMat.

L'importanza del Firewall anche nei piccoli uffici: sicurezza e ottimizzazione a portata di mano

Nel mondo digitale di oggi, la sicurezza informatica non è un lusso riservato alle grandi aziende, ma una necessità per ogni realtà, inclusi i piccoli uffici. La protezione dei dati aziendali, delle comunicazioni e della rete interna è fondamentale per garantire il corretto funzionamento delle attività quotidiane. Ed è qui che entra in gioco il firewall, uno strumento indispensabile non solo per la sicurezza ma anche per l’ottimizzazione della rete.

Cos'è un firewall e perché è essenziale?

Un firewall è un dispositivo che protegge la rete aziendale filtrando il traffico in entrata e in uscita, bloccando accessi non autorizzati e garantendo che solo i dati legittimi possano transitare. Tuttavia, le sue funzionalità non si limitano alla sicurezza:

-

Gestione delle priorità del traffico di rete: Un firewall moderno può ottimizzare la rete assegnando priorità a specifici tipi di traffico, come le videochiamate o i software gestionali, migliorando così la qualità del lavoro.

-

Connessioni VPN sicure: Permette di creare connessioni VPN per consentire ai dipendenti di lavorare in sicurezza anche dall'esterno, proteggendo i dati trasmessi da possibili intercettazioni.

-

Suddivisione delle reti LAN: Con un firewall è possibile creare reti separate per usi diversi, ad esempio una rete dedicata ai dipendenti e una per i visitatori. Questo aumenta la sicurezza e riduce i rischi legati a dispositivi non controllati.

-

Failover automatico delle connessioni Internet: Per evitare interruzioni, un buon firewall consente di collegare più linee Internet e passare automaticamente a una connessione secondaria in caso di problemi con quella principale.

Il nostro consiglio: Firewall Ubiquiti UCG Ultra

Per i nostri clienti, consigliamo il Firewall Ubiquiti UCG Ultra, una soluzione versatile e conveniente che combina sicurezza e gestione avanzata della rete. Questo dispositivo include:

-

Un Controller UniFi integrato per una gestione centralizzata della rete.

-

Funzionalità avanzate a un costo accessibile, ideale per i piccoli uffici.

-

La possibilità di acquistarlo facilmente tramite il seguente link: Firewall Ubiquiti UCG Ultra.

Conclusione

Investire in un firewall come l'Ubiquiti UCG Ultra significa proteggere il tuo ufficio da minacce informatiche, migliorare la gestione della rete e garantire continuità operativa. Non importa quanto sia piccolo il tuo ufficio, la sicurezza e l'efficienza della rete sono aspetti cruciali per il successo del tuo business.

Non aspettare: proteggi la tua azienda oggi stesso!

L'Intelligenza Artificiale e il Tempo Risparmiato nel Lavoro

Introduzione

L’intelligenza artificiale (AI) sta trasformando il mondo del lavoro, consentendo a manager e dipendenti di risparmiare tempo su attività ripetitive e amministrative. Ma cosa significa esattamente questo per le aziende? In questo articolo, esploreremo come l’AI può migliorare la produttività e quali sono le sfide e le opportunità legate alla sua adozione.

Vantaggi dell’AI nel Lavoro Quotidiano

Secondo una ricerca globale commissionata da Zoom, il 74% dei manager che utilizzano l’AI risparmiano una o più ore al giorno. Le attività che beneficiano maggiormente includono:

– Gestione delle Email: L’AI può filtrare e rispondere automaticamente alle email, riducendo il carico di lavoro.

– Condivisione di Appunti: Durante le riunioni, l’AI può prendere appunti e condividere i punti salienti con il team.

– Automatizzazione delle Riunioni: Pianificazione e follow-up delle riunioni diventano più efficienti grazie a strumenti AI.

Il Paradosso della Collaborazione

Nonostante l’uso crescente della tecnologia, molte attività di collaborazione richiedono ancora molto tempo. La maggior parte dei manager lavora più di otto ore al giorno e desidera più tempo per sviluppare processi migliori. Questo indica che, sebbene l’AI sia un potente strumento, è necessaria una migliore integrazione nei flussi di lavoro quotidiani per massimizzare i benefici.

Adozione e Percezione dell’AI

C’è un divario significativo tra manager e dipendenti nell’uso dell’AI: il 73% dei manager la utilizza settimanalmente, mentre solo il 32% dei dipendenti fa lo stesso. Le principali preoccupazioni includono:

– Perdita del Lavoro: Molti temono che l’AI possa sostituire le loro mansioni.

– Sicurezza dei Dati: La protezione delle informazioni è una priorità.

– Precisione delle Tecnologie AI: L’affidabilità dell’AI è ancora una questione aperta.

Per superare queste sfide, è fondamentale che i responsabili aziendali offrano formazione adeguata e supporto continuo ai dipendenti.

Conclusione

L’AI ha il potenziale per aumentare significativamente la produttività e migliorare la collaborazione sul posto di lavoro. Tuttavia, per sfruttare appieno questi benefici, è necessaria una maggiore educazione e adozione delle tecnologie AI da parte di tutti i dipendenti. Le aziende che riusciranno a integrare efficacemente l’AI nei loro processi quotidiani vedranno un miglioramento significativo nella loro efficienza operativa.

NIS2: La tua Azienda è pronta? Ignorare questa direttiva potrebbe costarti Molto Caro

NIS2: Una Nuova Frontiera per la Sicurezza Informatica – Sei Pronto per la Scadenza del 18 Ottobre?

La scadenza del 18 ottobre per la direttiva NIS2 si avvicina rapidamente e le aziende europee devono adeguarsi per non incorrere in sanzioni. A differenza di normative come il GDPR, che si concentrano sulla protezione dei dati personali, la NIS2 ha una portata decisamente più ampia. Questa direttiva impone alle organizzazioni di proteggere l’intero ecosistema IT, adottando misure preventive per garantire la continuità operativa e rafforzare la resilienza contro potenziali incidenti e attacchi cibernetici.

Cos’è la Direttiva NIS2?

La direttiva NIS2 (Network and Information Security) è un aggiornamento della precedente NIS1, ma con requisiti molto più stringenti. Include nuovi settori industriali e richiede alle aziende di adottare un approccio globale e ben pianificato alla gestione della sicurezza informatica. Non si tratta semplicemente di implementare qualche strumento di sicurezza in più, ma di ripensare completamente la gestione dei rischi informatici in modo coordinato e strategico.

La Differenza Fondamentale tra NIS2 e GDPR

Mentre il GDPR si focalizza esclusivamente sulla protezione dei dati personali degli utenti, imponendo restrizioni severe sull’utilizzo e la conservazione delle informazioni sensibili, la NIS2 va oltre. Chiede alle aziende di proteggere ogni aspetto del loro ecosistema digitale. La protezione non è limitata ai dati personali, ma si estende a tutti i sistemi e le reti che supportano le attività aziendali. Questo significa implementare misure per garantire la resilienza delle operazioni, prevenire l’interruzione dei servizi e prepararsi a rispondere in modo efficace a qualsiasi tipo di minaccia cibernetica.

Quali Aziende Devono Adeguarsi alla NIS2?

La direttiva NIS2 si applica a un ampio numero di settori e aziende, che sono stati suddivisi in due categorie principali:

Settori Essenziali

- Energia: Elettricità, petrolio, gas, idrogeno e teleriscaldamento.

- Acqua Potabile e Acque Reflue: Gestione e distribuzione dell'acqua potabile e dei sistemi di depurazione.

- Sanitario: Ospedali, laboratori, ricerca e sviluppo, case farmaceutiche e produttori di dispositivi medici.

- Bancario e Finanziario: Banche, infrastrutture dei mercati finanziari e fornitori di servizi di pagamento.

- Trasporti: Compagnie aeree, ferroviarie, trasporti su strada e vie d'acqua.

- Infrastrutture Digitali: Provider di data center, IXPs, fornitori di servizi di comunicazione elettronica.

- Gestione Servizi ICT B2B: Fornitori di servizi informatici per altre aziende.

- Spazio: Gestione e monitoraggio delle infrastrutture spaziali.

- Pubblica Amministrazione: Strutture governative centrali e regionali.

Settori Importanti

- Servizi Postali e di Corriere.

- Gestione dei Rifiuti: Smaltimento e gestione dei rifiuti urbani e industriali.

- Prodotti Chimici: Fabbricazione, produzione e distribuzione di sostanze chimiche.

- Prodotti Alimentari: Produzione, trasformazione e distribuzione di alimenti.

- Industrie di Trasformazione/Produzione: Produzione di dispositivi medici, elettronica, macchinari e veicoli.

Questa suddivisione non solo amplia il campo di applicazione rispetto alla precedente direttiva NIS, ma introduce anche nuovi obblighi per tutte le aziende coinvolte, inclusi fornitori di servizi critici e connessi alla supply chain.

Obiettivi Principali della Direttiva NIS2

- Protezione Completa dell’Ecosistema IT: Le aziende devono garantire che tutte le infrastrutture IT siano protette, comprese quelle non direttamente legate ai dati personali, ma critiche per la continuità operativa.

- Adozione di Misure Preventive: Non basta più reagire agli incidenti; le organizzazioni devono essere in grado di prevenirli con misure avanzate di monitoraggio e difesa.

- Continuità Operativa: Le aziende devono essere in grado di mantenere i servizi anche in caso di attacco, minimizzando i tempi di interruzione e l’impatto sui clienti.

- Resilienza Informatica: Migliorare la capacità di resistere, adattarsi e riprendersi da incidenti informatici.

Come Adeguarsi alla NIS2?

Le aziende devono adottare un approccio globale e strategico alla gestione della sicurezza, che includa:

- Valutazione dei Rischi a Livello Aziendale: Ogni aspetto dell’ecosistema digitale deve essere analizzato per identificare potenziali vulnerabilità.

- Implementazione di Tecnologie Avanzate: Sistemi di rilevamento delle minacce basati su intelligenza artificiale, monitoraggio continuo delle reti e soluzioni di sicurezza avanzate per proteggere l’infrastruttura IT.

- Piano di Gestione degli Incidenti: Sviluppare piani dettagliati per rispondere rapidamente ed efficacemente a qualsiasi minaccia, minimizzando l’impatto sugli utenti e sulla continuità operativa.

- Formazione e Sensibilizzazione: Educare i dipendenti sulle minacce informatiche e le migliori pratiche di sicurezza, poiché l’anello più debole è spesso rappresentato dall’errore umano.

Conclusioni

Adeguarsi alla direttiva NIS2 non è solo un obbligo normativo, ma una necessità per proteggere il proprio business e garantire la fiducia dei clienti. Non si tratta solo di evitare sanzioni, ma di costruire una struttura aziendale resiliente e sicura, capace di affrontare le sfide del futuro. Con la crescente complessità delle minacce informatiche, un approccio coordinato e pianificato alla sicurezza non è più opzionale, ma essenziale.

Assicurati che la tua azienda sia pronta per il 18 ottobre. La sicurezza dell’intero ecosistema IT è fondamentale per la protezione delle tue operazioni e dei tuoi clienti.

Per maggiori dettagli, consulta le fonti ufficiali o contattataci per una consulenza preliminare.

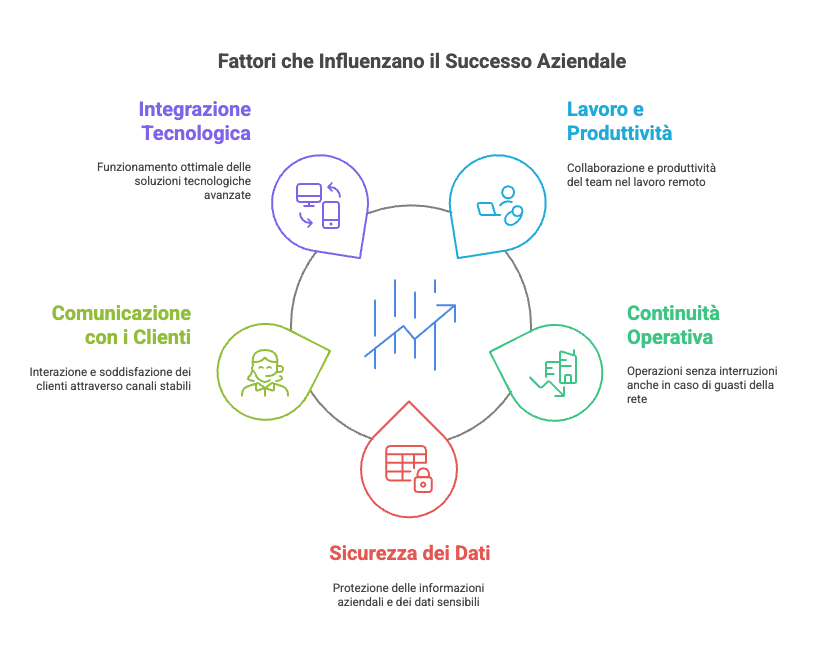

L'importanza di una buona connettività Internet per le aziende

Nel mondo odierno, in cui la tecnologia permea ogni aspetto delle attività aziendali, avere una buona connettività Internet non è più un lusso, ma una necessità fondamentale. Che si tratti di operazioni quotidiane, comunicazioni interne o interazioni con i clienti, una connessione affidabile, veloce e ridondata è alla base del successo aziendale.

Perché la connettività Internet è così importante per le aziende?

- Lavoro e produttività Con il lavoro da remoto sempre più diffuso, molte aziende dipendono dalla connettività per garantire la collaborazione tra i team. Videoconferenze, piattaforme cloud e strumenti di comunicazione richiedono una connessione stabile per funzionare senza interruzioni.

- Continuità operativa Le interruzioni di connessione possono avere un impatto significativo sulle operazioni aziendali, causando perdita di produttività, ritardi nei progetti e danni economici. Una connessione ridondata aiuta a garantire che l'attività possa continuare senza interruzioni anche in caso di guasti.

- Sicurezza dei dati La protezione dei dati sensibili e delle informazioni aziendali è una priorità. Una connettività sicura e monitorata riduce il rischio di attacchi informatici e protegge le comunicazioni aziendali.

- Comunicazione con i clienti Una connessione stabile è essenziale per mantenere una comunicazione fluida con i clienti, sia attraverso canali digitali che piattaforme di e-commerce, garantendo un servizio continuo e di alta qualità.

- Integrazione di tecnologie avanzate Le aziende che utilizzano soluzioni IoT, automazione o gestione da remoto dipendono da una connessione Internet efficiente per garantire il funzionamento ottimale dei propri sistemi.

Caratteristiche di una buona connessione aziendale

- Ridondanza: Avere una connessione di backup assicura che le attività non si fermino in caso di guasto della linea principale.

- Velocità: Una connessione veloce consente di gestire grandi volumi di dati, supportare team distribuiti e utilizzare applicazioni avanzate senza rallentamenti.

- Stabilità: Una connessione stabile evita interruzioni durante attività critiche come videoconferenze o transazioni finanziarie.

- Sicurezza: Le connessioni aziendali devono essere protette tramite firewall, VPN e sistemi di monitoraggio per prevenire intrusioni o perdite di dati.

Il ruolo di Network Today

In Network Today comprendiamo quanto sia cruciale una connettività di alta qualità per il successo delle aziende. Ecco come possiamo supportarti:

- Consulenza personalizzata: Valutiamo le esigenze specifiche della tua azienda per progettare soluzioni su misura che includano ridondanza e sicurezza.

- Assistenza proattiva: Monitoriamo costantemente la tua connessione per prevenire problemi e intervenire tempestivamente in caso di necessità.

- Soluzioni avanzate: Offriamo tecnologie all'avanguardia per garantire connessioni veloci, stabili e sicure, progettate per il futuro del tuo business.

Conclusione

Una buona connettività Internet, supportata da un sistema di ridondanza, è un investimento essenziale per garantire continuità operativa e sicurezza alle aziende. Non lasciare che problemi di connessione compromettano il tuo lavoro. Contattaci oggi per scoprire come possiamo aiutarti a costruire una rete stabile, affidabile e pronta per le sfide digitali di domani!

Account Microsoft 365 e Gmail nel mirino di Tycoon 2FA: come proteggersi dal phishing

Nuova ondata di attacchi phishing con il kit Tycoon 2FA: ecco come difendersi

Un nuovo aggiornamento del kit di phishing Tycoon 2FA sta prendendo di mira gli account Microsoft 365 e Gmail. Le nuove tecniche utilizzate dai cybercriminali sono più sofisticate e mirano a bypassare l'autenticazione a due fattori (2FA), rendendo l'attacco ancora più pericoloso.

Come funziona l'attacco:

- Email di phishing: L'utente riceve un'email che sembra provenire da Microsoft o Google, con un messaggio che richiede di aggiornare le informazioni di sicurezza dell'account.

- Link malevolo: L'email contiene un link che, se cliccato, reindirizza l'utente a una pagina di login falsa che imita quella ufficiale di Microsoft o Google.

- Richiesta di credenziali: Nella pagina falsa, l'utente viene invitato a inserire le proprie credenziali di accesso e il codice 2FA.

- Furto di dati: Se l'utente inserisce i propri dati, i cybercriminali li rubano e li utilizzano per accedere al suo account Microsoft 365 o Gmail.

Cosa fare per proteggersi:

- Non cliccare su link sospetti: Presta attenzione all'indirizzo del mittente e al contenuto dell'email. Se hai dubbi, non cliccare sul link e contatta direttamente Microsoft o Google.

- Controlla l'URL: Assicurati che l'URL della pagina di login sia quello ufficiale di Microsoft o Google.

- Utilizza una password complessa e diversa per ogni account.

- Attiva l'autenticazione a due fattori (2FA): Anche se i cybercriminali di Tycoon 2FA stanno diventando più abili nel bypassare la 2FA, è comunque una misura di sicurezza importante che può rendere l'accesso al tuo account più difficile per i criminali.

- Aggiorna regolarmente il tuo software e i tuoi sistemi di sicurezza.

- Installa un antivirus e un antispyware affidabili.

- Fai attenzione a quali email e link clicchi.

- Non condividere mai le tue informazioni personali con persone che non conosci.

Se pensi di essere stato vittima di un attacco di phishing:

- Cambia immediatamente la password del tuo account.

- Contatta Microsoft o Google per segnalare l'attacco.

- Monitora il tuo account per eventuali attività sospette.

Per maggiori informazioni:

- Microsoft: https://www.microsoft.com/en-us/security

- Google: https://myaccount.google.com/intro/security

Sottolineiamo l'importanza di rimanere vigili e di adottare le dovute precauzioni per proteggersi dalle minacce informatiche in continua evoluzione.

Condividi questo articolo con i tuoi amici e familiari per aiutarli a proteggersi dal phishing!

Le Nostre Impronte Digitali: Un Tesoro per il Mercato Nero

“Proprio come ogni fiocco di neve è unico, così è ogni impronta digitale”, afferma l’esperto di tecnologia di ZenShield, Steffan Black. Ma questa unicità potrebbe far finire le tue impronte digitali sul mercato nero.

La Sicurezza Digitale in un’Epoca Digitale

La sicurezza digitale è più importante che mai in quest’epoca digitale, e potresti scambiare inconsapevolmente le tue preziose impronte digitali per comodità. Ignorare le proprie preoccupazioni e dire: “Chi mai potrebbe essere interessato alle mie impronte digitali?” è un atteggiamento pericoloso.

A differenza delle password, i dati biometrici non possono essere cambiati una volta che sono stati rubati. Per questo le impronte digitali sono una miniera d’oro in un’epoca guidata dai dati.

Un Attacco Recente

Un recente attacco a un database biometrico ha esposto 28 milioni di record, tra cui le impronte digitali di oltre 1 milione di persone. Questo incidente sottolinea la necessità di una maggiore consapevolezza e di misure di sicurezza più forti quando si tratta di proteggere i nostri dati biometrici.

Conclusione

In conclusione, è fondamentale essere consapevoli dei rischi associati alla sicurezza digitale e fare tutto il possibile per proteggere le nostre impronte digitali. Dobbiamo ricordare che una volta che i dati biometrici sono stati rubati, non possono essere cambiati come una password. Quindi, proteggiamo le nostre impronte digitali come proteggeremmo un tesoro.

Per saperne di più, visita il link: [Articolo completo]

Log4Shell: ecco come funziona l’exploit della vulnerabilità di Log4j

Log4Shell è la vulnerabilità “più critica dell’ultimo decennio” emersa in Log4j, il framework per logging molto diffuso e utilizzato da numerosi prodotti software, servizi cloud e altre applicazioni. Ecco come funziona il suo exploit e i consigli per mettere in sicurezza le applicazioni aziendali sviluppate internamente

La vulnerabilità emersa all’interno di Log4j, l’utility di Apache per il logging scritta in linguaggio Java (CVE-2021-44228), è stata definita come “la vulnerabilità più critica dell’ultimo decennio”: conosciuta anche come Log4Shell, questa criticità ha costretto gli sviluppatori di numerosi prodotti software a rilasciare aggiornamenti o mitigazioni ai loro clienti. E da quando è stata scoperta la vulnerabilità, i maintainer di Log4j hanno pubblicato due nuove versioni – la seconda della quale ha completamente rimosso la funzione che aveva originariamente reso possibile l’exploit.

Come è già stato fatto notare, Log4Shell è un exploit legato alla funzione di “sostituzione messaggi” di Log4j, che permette(va) di modificare programmaticamente il log degli eventi inserendo stringhe formattate in modo da richiamare contenuti esterni. Il codice alla base di questa funzione consentiva anche di effettuare ricerche o “lookup” usando URL JNDI (Java Naming and Directory Interface).

Questa funzione ha tuttavia dato inavvertitamente la possibilità a un attaccante di inserire testo contenente URL JNDI pericolosi all’interno delle richieste inviate al software che utilizza Log4j, con la conseguenza di far caricare ed eseguire il codice remoto dal logger. Per renderci meglio conto della pericolosità degli exploit di questa funzione analizzeremo ora il codice che li rende possibili.

Come funziona Log4j

Log4j produce gli eventi di logging usando TTCCLayout: orario, thread, categoria e informazioni di contesto. Per default utilizza il seguente pattern:

%r [%t] %-5p %c %x – %m%n

In questo caso %r stampa il tempo in millisecondi trascorso dal momento dell’avvio del programma; %t indica il thread, %p la priorità dell’evento, %c la categoria, %x il contesto diagnostico associato al thread che ha generato l’evento e %m è riservato al messaggio associato all’evento, fornito dall’applicazione.

È proprio in quest’ultimo campo che entra in gioco la vulnerabilità.

La vulnerabilità può essere sfruttata quando la funzione logger.error() viene chiamata passando come parametro un messaggio comprendente un URL JNDI (jndi:dns://, jndi:ldap:// o una qualunque delle altre interfacce JNDI discusse nel nostro post precedente). Nel momento in cui viene passato l’URL, il software esegue un “lookup” JNDI che può provocare l’esecuzione di codice remoto.

Per replicare questa vulnerabilità possiamo vedere uno dei numerosi PoC (Proof of Concept) pubblicati, che dimostra come molte applicazioni interagiscono con Log4j. Nel codice logger/src/main/java/logger/App.java usato in questo PoC, notiamo come logger.error() venga chiamato con un parametro di tipo messaggio:

package logger;

import org.apache.logging.log4j.LogManager;

import org.apache.logging.log4j.logger;

public class App {

private static final Logger logger = LogManager.getLogger(App.class);

public static void main(String[] args) {

String msg = (args.length > 0 ? args [0] : “”);

logger.error(msg);

}

}

A scopo di debugging abbiamo cambiato il messaggio con un URL di test (creato con il tool Interactsh) che utilizza DNS con JNDI per passarlo come parametro alla funzione logger.error(), seguendo quindi lo svolgere passo passo del programma:

Possiamo notare come, dopo aver chiamato il metodo logger.error() della classe AbstractLogger con l’URL creato apposta, venga chiamato un altro metodo, logMessage:

Il metodo log.message crea un oggetto messaggio con l’URL che gli è stato passato:

Dopodiché chiama processLogEvent dalla classe LoggerConfig per registrare l’evento:

La chiamata successiva riguarda il metodo append della classe AbstractOutputStreamAppender, che aggiunge il messaggio al log:

Ecco dove si verifica il problema

A sua volta, questo metodo chiama il metodo directEncodeEvent:

E il metodo directEncodeEvent chiama il metodo getLayout().Encode, che formatta il messaggio per il log aggiungendovi il parametro che gli è stato passato – che, in questo caso, non è altro che l’URL che avevamo creato per sfruttare la vulnerabilità:

Viene quindi creato un nuovo oggetto StringBuilder:

StringBuilder chiama il metodo format della classe MessagePatternConvert ed esegue il parsing dell’URL fornito alla ricerca dei caratteri ‘$’ e ‘{’ per identificare l’URL effettivo:

Dopodiché prova a identificare svariati nomi e valori separati da ‘:’ o ‘-’:

La successiva chiamata al metodo resolveVariable della classe StrSubstitutor identifica le variabili, che possono essere una o più delle seguenti:

{date, java, marker, ctx, lower, upper, jndi, main, jvmrunargs, sys, env, log4j}

A questo punto, il codice chiama il metodo lookup della classe Interpolator per controllare il servizio associato alla variabile (che in questo caso è jndi):

Avendo trovato jndi, il codice chiama il metodo lookup della classe jndiManager, che valuta quanto contenuto nella risorse JNDI:

Dopodiché viene chiamato il metodo getURLOrDefaultInitCtx della classe IntialContext. Qui viene creata la richiesta che sarà successivamente inviata all’interfaccia JNDI per recuperare le informazioni di contesto, a seconda dell’URL che è stato passato. In questo esatto punto inizia a prendere forma l’exploit. Nel nostro caso, l’URL riguarda il servizio DNS:

Specificando un URL del genere, con Wireshark possiamo vedere che viene inviata una query DNS all’URL che avevamo fornito (i tratta di un URL di test, non pericoloso):

Qualora l’URL sia jndi:ldap://, viene chiamato un altro metodo della classe ldapURLConext per verificare la possibilità che l’URL abbia queryComponents:

Dopo aver chiamato il metodo lookup della classe ldapURLContext, la variabile name contiene l’URL ldap:

Per connettersi quindi all’URL ldap fornito:

Viene chiamato il metodo flushBuffer della classe OutputStreamManager, qui buf contiene i dati restituiti dal server LDAP, in questo caso la stringa mmm…. che possiamo osservare qui sotto:

Osservando i pacchetti catturati con Wireshark, possiamo constatare come la richiesta sia composta dai seguenti bytes:

Si tratta dei dati serializzati che verranno visualizzati dal client, come possiamo vedere qui sotto dove la vulnerabilità è stata messa a frutto: si noti la stringa [main] ERROR logger.App all’interno del messaggio seguita da dati:

Problema risolto

Tutto questo è stato possibile perché in tutte le versioni di Log4j 2 fino alla 2.14 (escludendo la release di sicurezza 2.12.2), il supporto di JNDI non era limitato in termini di nomi che potevano essere risolti. Alcuni protocolli non erano sicuri o rendevano possibile l’esecuzione di codice remoto. Log4j 2.15.0 limita JNDI ai soli lookup LDAP, e tali ricerche sono ulteriormente limitate per default a connettersi agli oggetti primitivi Java residenti sull’host locale.

La versione 2.15.0 ha tuttavia lasciato parzialmente irrisolta la vulnerabilità, perché per le implementazioni dotate di “certi layout pattern non di default” per Log4j, come quelli con lookup di contesto (come “$${ctx:loginId}”) o con un pattern Thread Context Map (“%X”, “%mdc” o “%MDC”), era ancora possibile definire dati di input mediante un pattern JNDI Lookup tale da provocare un attacco Denial of Service (DoS).

Nelle ultime release tutti i lookup sono stati disabilitati per default. In questo modo la funzione JNDI è stata interamente rimossa, ma ciò evita che Log4j possa essere utilizzato per exploit remoti.

In conclusione

Log4j è un framework per logging molto diffuso e utilizzato da numerosi prodotti software, servizi cloud e altre applicazioni.

Le vulnerabilità presenti nelle versioni precedenti la 2.15.0 permettono a un malintenzionato di recuperare i dati da un’applicazione o dal relativo sistema operativo sottostante, piuttosto che eseguire codice Java che gira con lo stesso livello di autorizzazioni attribuito al runtime Java stesso (Java.exe sui sistemi Windows).

Questo codice può eseguire comandi e script sul sistema operativo locale scaricando quindi ulteriore codice pericoloso e spianando la strada all’elevazione dei privilegi e ad accessi remoti persistenti.

Sebbene la versione 2.15.0 di Log4j, rilasciata nel momento in cui la vulnerabilità è divenuta di pubblico dominio, risolva questi problemi, essa lascia tuttavia aperta la porta ad exploit e attacchi Denial of Service (situazione risolta almeno parzialmente dalla versione 2.16.0).

Il 18 dicembre è stata rilasciata una terza versione, la 2.17.0, che previene possibili attacchi ricorsivi che potrebbero provocare un Denial of Service.

Le aziende dovrebbero verificare le versioni di Log4j presenti nelle applicazioni sviluppate internamente e provvedere a passare alle versioni più recenti (2.12.2 per Java 7 e 2.17.0 per Java 8), nonché applicare le patch software non appena vengono rilasciate dai rispettivi vendor.

Fonte dell'Articolo: https://bit.ly/3FEkTcK

Attacchi Whailing: la “caccia informatica alle balene” che minaccia CEO, CFO e tutti i C-Level

Si chiama whaling la pericolosa variante del phishing che, basandosi sempre su tecniche di ingegneria sociale, prende di mira i dirigenti e i vertici aziendali inducendoli a compiere azioni dannose per l’azienda ma remunerative per l’attaccante.

Il whaling, o whale phishing, è una recente e ambiziosa tecnica di attacco informatico che prende di mira dirigenti e vertici aziendali quali CEO, CFO, CIO e in generale tutti quei profili, comunemente identificabili come C-Level, che all’interno di un’azienda sono in possesso sia di informazioni strettamente riservate che di elevati poteri decisionali e di spesa.

L’obiettivo è quello di manipolare la vittima inducendola con l’inganno a divulgare informazioni in suo possesso o a fargli compiere specifiche azioni dannose per l’azienda ma remunerative per l’attaccante, come ad esempio autorizzare un bonifico a beneficio di quest’ultimo.

Le logiche e le dinamiche di tale tipologia di attacco sono sostanzialmente le stesse del phishing, minaccia informatica particolarmente diffusa di cui il whaling rappresenta la forma più recente, evoluta e sofisticata.

La cura meticolosa dei dettagli e la forte personalizzazione rendono gli attacchi di whaling estremamente difficili da rilevare.

In che modo, dunque, aziende e professionisti possono difendersi da tale minaccia? Di seguito sono riportati alcuni suggerimenti pratici per ridurre il rischio di cadere vittime del whaling.

Suggerimenti per le aziende:

- creare consapevolezza sul fenomeno, prevedendo formazione e sensibilizzazione specifica per i profili C-Level;

- organizzare e simulare periodiche campagne interne di whaling, così da affinare le capacità di difesa dei propri C-Level. Proprio da tali campagne, spesso, scaturiscono lesson learned estremamente formative;

- incoraggiare i dipendenti di tutti i livelli a verificare, attraverso un secondo canale, le fonti di eventuali richieste urgenti pervenute via e-mail, ad esempio chiedendo conferma di persona al mittente o contattando proattivamente quest’ultimo via telefono o SMS;

- limitare il più possibile la condivisione di informazioni sui propri C-Level, ad esempio tramite il sito web o gli account social aziendali.

Suggerimenti per i C-Level:

- imparare a mettere in dubbio, per impostazione predefinita, anche le e-mail dall’aspetto più familiare, soprattutto se ricevute da un superiore e se contenenti richieste a carattere d’urgenza. Bisogna sempre ricordare che tale tipologia di attacco presuppone una preventiva ed approfondita raccolta di informazioni sulle vittime;

- esattamente come per le aziende, cercare di limitare la condivisione di informazioni personali e professionali, in particolare attraverso i vari social network.

Fonte dell'Articolo: https://bit.ly/39fqlCF

Fast Company svela le carte: ecco le 10 aziende più innovative del nuovo anno

Le 10 aziende che stanno rivoluzionando il futuro: l'elenco di Fast Company

Ogni anno, Fast Company stila una lista delle aziende più innovative del mondo. L'edizione 2024 è ricca di sorprese, con nomi nuovi e tecnologie all'avanguardia che promettono di cambiare il nostro futuro.

Dall'intelligenza artificiale alla salute mentale, ecco le 10 aziende che meritano di essere tenute d'occhio:

1. Perplexity AI: questa startup californiana ha sviluppato un modello linguistico di intelligenza artificiale che può generare testo, tradurre lingue e scrivere diversi tipi di contenuti creativi con una precisione mai vista prima.

2. Vicarious: con sede a Palo Alto, Vicarious sta creando un sistema di intelligenza artificiale che impara come gli esseri umani, usando la visione artificiale e il ragionamento per risolvere problemi complessi.

3. Akili Interactive: questa azienda di Boston ha sviluppato videogiochi terapeutici per la salute mentale, che si sono dimostrati efficaci nel trattamento di ADHD, ansia e depressione.

Ma non è tutto! L'elenco di Fast Company include anche aziende che stanno rivoluzionando il mondo della telemedicina (Nabla), dell'interfaccia cervello-computer (NeuroSky), della genomica (Fabric Genomics), dei farmaci a base di mRNA (Hummingbird Bioscience), della sicurezza per la guida autonoma (Nauto), dello sviluppo software (Replit) e del turismo spaziale (Space Perspective).

Cosa rende queste aziende così innovative?

- L'utilizzo di tecnologie all'avanguardia.

- La capacità di risolvere problemi reali in modo creativo.

- Un forte impegno per la sostenibilità.

- Una cultura aziendale che valorizza l'innovazione e il rischio.

Le aziende di questa lista ci offrono uno sguardo al futuro, un futuro pieno di possibilità e di speranza. È un futuro in cui l'intelligenza artificiale ci aiuterà a vivere meglio, in cui la salute mentale sarà una priorità e in cui potremo viaggiare nello spazio come turisti.

Se vuoi saperne di più, leggi l'articolo completo di Fast Company: https://www.fastcompany.com/91033202/perplexity-most-innovative-companies-2024